इन दिनों, हर मानव गतिविधि कंप्यूटिंग सिस्टम के साथ गहराई से जुड़ी हुई है। इस कंप्यूटिंग तकनीक स्वास्थ्य सेवा, शिक्षा, बैंकिंग, सॉफ्टवेयर और विपणन के क्षेत्र में हर आवेदन में लागू किया गया है। लेकिन आपको आश्चर्य हो सकता है कि संगठन अपनी जानकारी को कैसे सुरक्षित रखते हैं और आपके बैंकिंग लेनदेन को कैसे गोपनीय रखा जाता है। इन सभी का उत्तर 'क्रिप्टोग्राफी' है। लगभग 90% इंटरनेट वेबसाइट अपने संवेदनशील डेटा को संभालने के लिए या तो क्रिप्टोग्राफी सेवा को लागू करती हैं। साथ ही, क्रिप्टोग्राफी एक एन्क्रिप्टेड प्रारूप में जीमेल जानकारी को सुरक्षित करती है क्योंकि यह डेटा पूरे Google डेटा केंद्रों में तैरता है। इसलिए, क्रिप्टोग्राफी साझा जानकारी की सुरक्षा के लिए मूलभूत सुविधा के रूप में है।

क्रिप्टोग्राफी क्या है?

क्रिप्टोग्राफी सुरक्षित डेटा और संचार को कुछ कोड के माध्यम से प्रेषित करने की विधि है ताकि केवल किस्मत वाले व्यक्ति को वास्तविक जानकारी के बारे में पता हो जो प्रसारित होता है। प्रक्रिया का यह रूप डेटा के लिए अनधिकृत पहुंच को स्वीकार करता है। तो, स्पष्ट रूप से नाम ही इंगित करता है कि 'क्रिप्ट' का अर्थ 'छिपी' से 'लेखन' है। क्रिप्टोग्राफी में जानकारी का एन्कोडिंग गणितीय परिकल्पना और एल्गोरिदम के रूप में वर्णित कुछ गणनाओं का अनुसरण करता है। एन्कोडेड डेटा को प्रेषित किया जाता है ताकि मूल डेटा को खोजने में मुश्किल हो। नियमों के इन सेटों का उपयोग डिजिटल हस्ताक्षर, प्रमाणीकरण के लिए सुरक्षित डेटा, क्रिप्टोग्राफ़िक कुंजी विकास और आपके सभी वित्तीय लेनदेन की सुरक्षा के लिए किया जाता है। अधिकतर, क्रिप्टोग्राफी का पालन संगठनों द्वारा किया जाता है:

गोपनीयता - प्रेषित डेटा को बाहरी पार्टियों द्वारा इच्छित व्यक्ति को छोड़कर नहीं जाना चाहिए।

विश्वसनीयता - डेटा को किसी भी प्रकार के संशोधन वाले प्रेषक और नियत रिसीवर के बीच भंडारण या हस्तांतरण में संशोधित नहीं किया जा सकता है।

गैर परित्याग - एक बार डेटा प्रसारित होने के बाद, प्रेषक के पास बाद के चरणों में इसे अस्वीकार करने का कोई मौका नहीं है।

प्रमाणीकरण - प्रेषक और रिसीवर दोनों को प्रेषित और प्राप्त डेटा के बारे में अपनी स्वयं की पहचान को परिस्थितिजन्य करने की आवश्यकता है।

क्रिप्टोग्राफी मूल प्रवाह

क्रिप्टोग्राफी के प्रकार

में क्रिप्टोग्राफी जानकारी के एन्क्रिप्शन को तीन प्रकारों में वर्गीकृत किया गया है, जहां नीचे चर्चा की गई है:

सममित कुंजी क्रिप्टोग्राफी - इसे निजी या गुप्त कुंजी क्रिप्टोग्राफी भी कहा जाता है। यहां, सूचना रिसीवर और प्रेषक दोनों संदेश को एन्क्रिप्ट और डिक्रिप्ट करने के लिए एक ही कुंजी का उपयोग करते हैं। इस पद्धति में प्रयुक्त क्रिप्टोग्राफी का लगातार प्रकार एईएस (उन्नत एन्क्रिप्शन सिस्टम) है। इस प्रकार के माध्यम से लागू किए गए दृष्टिकोण पूरी तरह से सुव्यवस्थित हैं और जल्दी भी। कुछ प्रकार के सममित कुंजी क्रिप्टोग्राफी हैं

- खंड मैथा

- ब्लॉक सिफर

- DES (डेटा एन्क्रिप्शन सिस्टम)

- RC2

- विचार

- ब्लोफिश

- स्ट्रीम सिफर

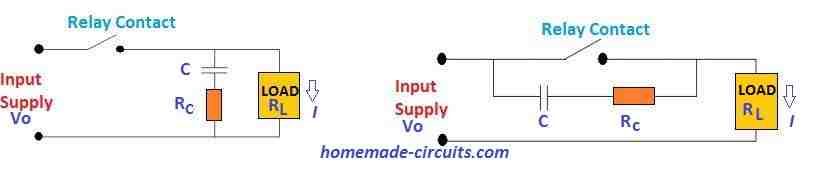

सममित एन्क्रिप्शन

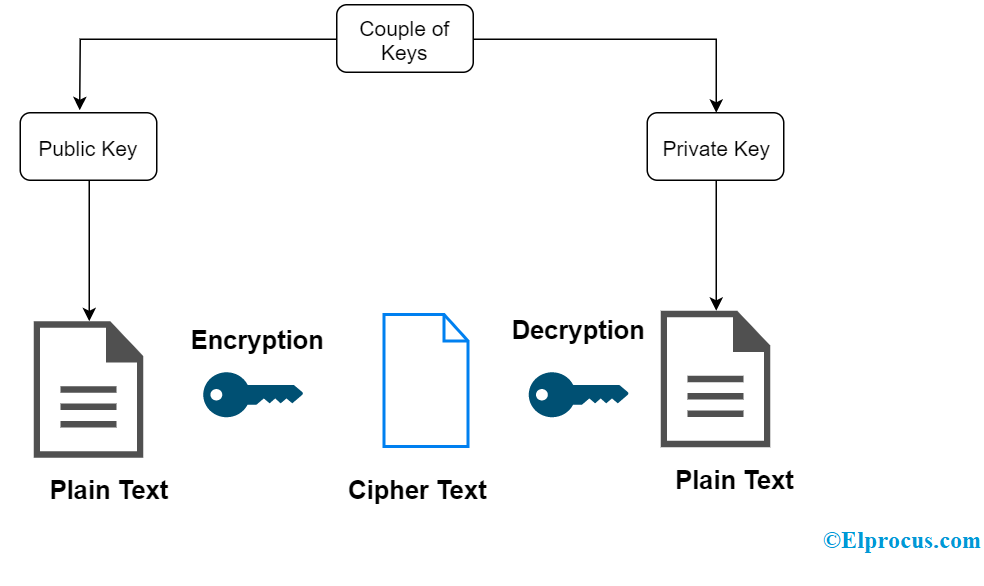

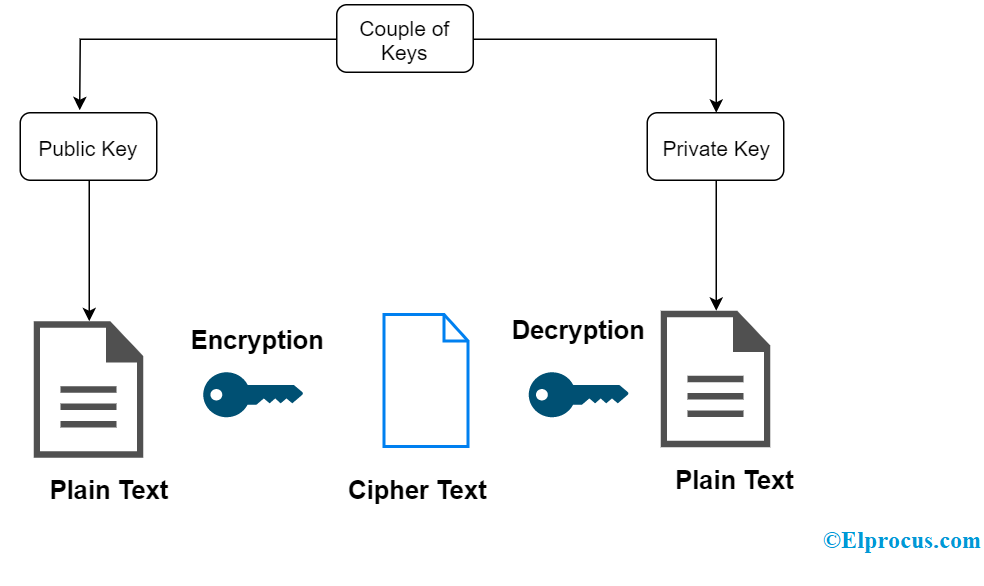

असममित कुंजी क्रिप्टोग्राफी

इसे सार्वजनिक-कुंजी क्रिप्टोग्राफी भी कहा जाता है। यह सूचना के प्रसारण में एक विविध और संरक्षित पद्धति का अनुसरण करता है। कुछ कुंजियों का उपयोग करते हुए, प्रेषक और रिसीवर दोनों एन्क्रिप्शन और डिक्रिप्शन प्रक्रियाओं के साथ जाते हैं। प्रत्येक व्यक्ति के साथ एक निजी कुंजी संग्रहीत की जाती है और सार्वजनिक कुंजी को पूरे नेटवर्क में साझा किया जाता है ताकि सार्वजनिक कुंजी के माध्यम से संदेश प्रेषित किया जा सके। इस पद्धति में प्रयुक्त क्रिप्टोग्राफी का लगातार प्रकार आरएसए है। सार्वजनिक कुंजी विधि एक निजी कुंजी की तुलना में अधिक सुरक्षित है। असममित कुंजी क्रिप्टोग्राफी के प्रकार में से कुछ हैं:

- आरएसए

- डीएसए

- पीकेसी

- अण्डाकार वक्र तकनीक

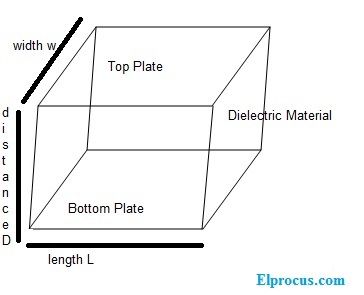

असममित एन्क्रिप्शन

हैश फंकशन

संदेश की मनमानी लंबाई को इनपुट के रूप में लेना और आउटपुट की निश्चित लंबाई प्रदान करना एल्गोरिथ्म हैश फ़ंक्शन द्वारा अनुसरण किया जाता है। यह संख्यात्मक मानों को इनपुट के रूप में लेने और हैश संदेश का उत्पादन करके एक गणितीय समीकरण के रूप में भी कहा जाता है। इस पद्धति को किसी भी प्रकार की कुंजी की आवश्यकता नहीं होगी क्योंकि यह एकतरफा परिदृश्य में कार्य करता है। हैशिंग ऑपरेशंस के विभिन्न राउंड हैं और हर राउंड इनपुट को हाल के ब्लॉक की एक सरणी के रूप में मानता है और आउटपुट के रूप में अंतिम राउंड गतिविधि उत्पन्न करता है। हैश की कार्यात्मकताओं में से कुछ हैं:

- संदेश डाइजेस्ट 5 (एमडी 5)

- RIPEMD

- व्हर्लपूल

- SHA (सुरक्षित हैश एल्गोरिथम)

हैश फंकशन

क्रिप्टोग्राफी उपकरण

क्रिप्टोग्राफी उपकरण हस्ताक्षर की पुष्टि, कोड हस्ताक्षर करने और अन्य क्रिप्टोग्राफी गतिविधियों को करने की स्थितियों में अधिक उपयोगी हैं। यहाँ व्यापक रूप से उपयोग की जाने वाली क्रिप्टोग्राफी उपकरण हैं।

सुरक्षा टोकन

इस टोकन का उपयोग उपयोगकर्ता को सत्यापित करने के लिए किया जाता है। सूचना के संरक्षित आदान-प्रदान को करने के लिए एक सुरक्षा टोकन को एन्क्रिप्ट किया जाना चाहिए। साथ ही, यह HTTP प्रोटोकॉल के लिए पूर्ण स्थिति प्रदान करता है। तो, सर्वर-साइड तैयार किए गए टोकन का उपयोग ब्राउज़र द्वारा राज्य के साथ जाने के लिए किया जाता है। सामान्य तौर पर, यह वह विधि है जो दूरस्थ प्रमाणीकरण के साथ चलती है।

जेसीए

यह एन्क्रिप्शन प्रक्रिया को अधिकृत करने के लिए उपयोग किया जाने वाला उपकरण है। इस उपकरण को जावा क्रिप्टोग्राफिक लाइब्रेरी कहा जा सकता है। इन जावा पुस्तकालयों को पूर्वनिर्धारित गतिविधियों के साथ शामिल किया जाता है, जहां कार्यान्वयन से पहले उन्हें आयात करने की आवश्यकता होती है। यद्यपि यह जावा पुस्तकालय है, यह अन्य रूपरेखाओं के अनुपात में काम करता है और इस प्रकार कई अनुप्रयोगों के विकास का समर्थन करता है।

SignTool.exe

यह Microsoft द्वारा फ़ाइलों को साइन करने के लिए उपयोग किया जाने वाला लोकप्रिय टूल है। किसी भी प्रकार की फ़ाइल में हस्ताक्षर और समय टिकट जोड़ना इस उपकरण द्वारा समर्थित प्रमुख विशेषता है। फ़ाइल में टाइमस्टैम्प के साथ, यह फ़ाइल को प्रमाणित करने की क्षमता रखता है। SignTool.exe में पूरी सुविधा फ़ाइल की संवर्धित विश्वसनीयता के लिए सुनिश्चित करती है।

डाक में काम करनेवाला मज़दूर

डॉकटर का उपयोग करके विशाल अनुप्रयोगों का निर्माण किया जा सकता है। डॉकटर में रखी गई जानकारी पूरी तरह से एक एन्क्रिप्टेड प्रारूप में है। इसमें, डेटा के एन्क्रिप्शन के साथ स्थानांतरित करने के लिए क्रिप्टोग्राफी का सख्ती से पालन किया जाना है। इसके अलावा, दोनों फाइलों और सूचनाओं को एन्क्रिप्ट किया जाता है, जिससे कोई भी उन चीजों को एक्सेस करने की अनुमति नहीं देता है जिनके पास कोई सटीक एक्सेस कुंजी नहीं है। डॉकर को क्लाउड स्टोरेज के रूप में भी माना जाता है, जिससे उपयोगकर्ता या तो समर्पित या साझा की गई जानकारी का प्रबंधन कर सकते हैं सर्वर ।

CertMgr.exe

यह इंस्टॉलेशन फ़ाइल है क्योंकि यह .exe-extension प्रारूप में है। CertMgr विभिन्न प्रमाणपत्रों के प्रबंधन के लिए अच्छा है। इसके साथ ही, यह CRL को भी संभालता है, जहाँ वे सर्टिफिकेट निरस्तीकरण सूचियाँ हैं। प्रमाणपत्र विकास में क्रिप्टोग्राफी का उद्देश्य यह सुनिश्चित करना है कि पार्टियों के बीच आदान-प्रदान की जाने वाली जानकारी अधिक संरक्षित है और यह उपकरण सुरक्षा में अतिरिक्त बिट्स को जोड़ने का समर्थन करता है।

प्रमाणीकरण कुंजी का उपयोग करना

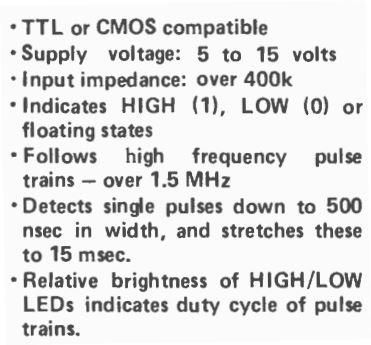

यहां, एन्क्रिप्टेड जानकारी को कुंजी के माध्यम से डिक्रिप्ट किया जाना है। सामान्य जानकारी सभी को आसानी से समझ में आ जाती है जबकि एन्क्रिप्टेड जानकारी केवल नियत उपयोगकर्ता द्वारा ही जानी जाती है। इस उपकरण में दो प्रकार की एन्क्रिप्शन तकनीकें हैं और वे हैं:

- सममित कुंजी क्रिप्टोग्राफी

- असममित कुंजी क्रिप्टोग्राफी

तो, क्रिप्टोग्राफी उपकरण ज्यादातर हर सुरक्षित गतिविधि में उपयोग किए जाते हैं और ऐसे कई उपकरण उपलब्ध हैं जहां उपयोगकर्ता अपनी आवश्यकताओं के आधार पर किसी एक को चुन सकते हैं।

एल्गोरिदम

क्रिप्टोग्राफी एल्गोरिदम निम्नलिखित को शामिल कीजिए।

इस IoT डोमेन में, सुरक्षा सबसे ज्यादा मायने रखती है। यद्यपि व्यवहार में कई सुरक्षा तंत्र हैं, वे मुख्य रूप से संसाधन-बाधा उपकरणों के साथ काम करने वाले सॉफ़्टवेयर के लिए वर्तमान स्मार्ट अनुप्रयोगों के साथ आने की क्षमता नहीं रखते हैं। इसके परिणामस्वरूप, क्रिप्टोग्राफी एल्गोरिदम व्यवहार में आया, जिससे सुरक्षा में वृद्धि हुई। इसलिए, कुछ क्रिप्टोग्राफ़िक एल्गोरिदम इस प्रकार हैं:

ट्रिपल डेस

पारंपरिक डेस तंत्र से अलग, ट्रिपल डीईएस वर्तमान में सुरक्षा दृष्टिकोणों में लागू किया गया था। ये एल्गोरिदम हैकर्स को अंततः एक आसान दृष्टिकोण पर काबू पाने के लिए ज्ञान प्राप्त करने की अनुमति देते हैं। यह कई उद्यमों द्वारा बड़े पैमाने पर लागू किया गया दृष्टिकोण था। ट्रिपल डेस 3 कुंजी के साथ संचालित होता है जिसमें प्रत्येक कुंजी में 56 बिट्स होते हैं। संपूर्ण कुंजी की लंबाई बिट्स की अधिकतम होती है, जबकि विशेषज्ञ इस बात का अनुमान लगाते हैं कि कुंजी तीव्रता में 112-बिट अधिक संभावित है। यह एल्गोरिथ्म बैंकिंग सुविधाओं के लिए और अन्य उद्योगों के लिए एक विश्वसनीय हार्डवेयर एन्क्रिप्शन उत्तर बनाने के लिए संभालता है।

ब्लोफिश

ट्रिपल डेस के दृष्टिकोण को बदलने के लिए, मुख्य रूप से ब्लोफिश विकसित की गई थी। इस एन्क्रिप्शन एल्गोरिथ्म ने संदेशों को 64 बिट्स वाली घड़ियों में विभाजित किया और इन घड़ियों को अलग से एन्क्रिप्ट किया। ब्लोफिश में निहित लुभावना विशेषता इसकी गति और प्रभावकारिता है। जैसा कि यह सभी के लिए एक खुला एल्गोरिदम है, कई ने इसे लागू करने के लाभ प्राप्त किए। सॉफ्टवेयर से लेकर ई-कॉमर्स तक आईटी डोमेन का हर दायरा इस एल्गोरिथम का उपयोग कर रहा है क्योंकि यह पासवर्ड सुरक्षा के लिए व्यापक सुविधाएँ दिखाता है। ये सभी इस एल्गोरिदम को बाजार में सबसे प्रमुख बनाने की अनुमति देते हैं।

आरएसए

सार्वजनिक-कुंजी एन्क्रिप्शन एल्गोरिदम में से एक इंटरनेट के माध्यम से प्रेषित जानकारी को एन्क्रिप्ट करने के लिए उपयोग किया जाता है। यह GPG और PGP पद्धतियों में व्यापक रूप से उपयोग किया जाने वाला एल्गोरिथम था। RSA को समरूप प्रकार के एल्गोरिदम के तहत वर्गीकृत किया जाता है क्योंकि यह कुछ कीज़ का उपयोग करके अपना ऑपरेशन करता है। कुंजी में से एक का उपयोग एन्क्रिप्शन के लिए और दूसरे का डिक्रिप्शन उद्देश्यों के लिए किया जाता है।

दो मछली

यह एल्गोरिदम सुरक्षा प्रदान करने के लिए कुंजियों को लागू करता है और जैसा कि सममित विधि के तहत आता है, केवल एक कुंजी आवश्यक है। इस एल्गोरिथ्म की चाबियाँ अधिकतम 256 बिट्स की लंबाई के साथ हैं। सबसे उपलब्ध एल्गोरिदम में से, Twofish को मुख्य रूप से इसकी गति और हार्डवेयर और सॉफ्टवेयर अनुप्रयोगों दोनों में लागू होने के लिए एकदम सही द्वारा जाना जाता है। इसके अलावा, यह एक खुले रूप से सुलभ एल्गोरिथ्म है और कई द्वारा निष्पादन में रहा है।

एईएस (उन्नत एन्क्रिप्शन स्टैंडर्ड)

यह अमेरिकी प्रशासन और कई अन्य उद्यमों द्वारा सबसे भरोसेमंद एल्गोरिथ्म तकनीक है। भले ही यह 128-बिट एन्क्रिप्शन फॉर्म में कुशलतापूर्वक काम करता है, लेकिन 192 और 256 बिट्स मुख्य रूप से विशाल एन्क्रिप्शन गतिविधियों के लिए उपयोग किए जाते हैं। सभी हैकिंग सिस्टम के लिए इतना अयोग्य होने के कारण, एईएस तकनीक को निजी डोमेन में जानकारी एन्क्रिप्ट करने के लिए व्यापक सराहना मिलती है।

क्रिप्टोग्राफी के अनुप्रयोग

के लिए आवेदन क्रिप्टोग्राफी नीचे के अनुसार।

परंपरागत रूप से, क्रिप्टोग्राफी केवल सुरक्षित उद्देश्यों के लिए कार्यान्वयन में थी। मोम सील, हाथ के हस्ताक्षर और कुछ अन्य प्रकार के सुरक्षा आमतौर पर ट्रांसमीटर की विश्वसनीयता और सटीकता सुनिश्चित करने के लिए तरीकों का उपयोग किया गया था। और डिजिटल प्रसारण के आगमन के साथ, सुरक्षा अधिक आवश्यक हो जाती है और फिर क्रिप्टोग्राफी तंत्र ने अत्यंत गोपनीयता बनाए रखने के लिए इसके उपयोग को कम करना शुरू कर दिया। क्रिप्टोग्राफी के कुछ अनुप्रयोगों पर नीचे चर्चा की गई है।

संग्रहण में गोपनीयता बनाए रखने के लिए

क्रिप्टोग्राफी एन्क्रिप्टेड डेटा को संग्रहीत करने की अनुमति देता है जो उपयोगकर्ताओं को हैकर्स द्वारा परिधि के प्रमुख छेद से वापस रहने की अनुमति देता है।

ट्रांसमिशन में विश्वसनीयता

एक पारंपरिक दृष्टिकोण जो विश्वसनीयता की अनुमति देता है, संचारित सूचनाओं के एक चेकसम को ले जाने और फिर एक एन्क्रिप्टेड प्रारूप में संबंधित चेकसम को संवाद करने की अनुमति देता है। जब चेकसम और एन्क्रिप्टेड डेटा दोनों प्राप्त होता है, तो डिक्रिप्शन की प्रक्रिया के बाद डेटा को फिर से चेकसम और संचारित चेकसम की तुलना में किया जाता है। इस प्रकार, संदेश के प्रसारण में विश्वसनीयता सुनिश्चित करने के लिए प्रभावी क्रिप्टोग्राफ़िक तंत्र अधिक महत्वपूर्ण हैं।

पहचान का प्रमाणीकरण

क्रिप्टोग्राफी पासवर्ड का उपयोग करने के दृष्टिकोण से दृढ़ता से जुड़ा हुआ है, और अभिनव सिस्टम संभवतः व्यक्तियों के भौतिक तरीकों के साथ मजबूत क्रिप्टोग्राफिक विधियों का उपयोग करते हैं और सामूहिक रहस्य पहचान के अत्यधिक विश्वसनीय सत्यापन की पेशकश करते हैं।

उदाहरण

क्रिप्टोग्राफ के उदाहरण y में निम्नलिखित शामिल हैं।

इन दिनों क्रिप्टोग्राफी एन्क्रिप्शन के प्रमुख उदाहरणों में से एक व्हाट्सएप में एंड-टू-एंड एन्क्रिप्शन है। यह सुविधा व्हाट्सएप में असिमेट्री मॉडल या सार्वजनिक कुंजी विधियों के माध्यम से शामिल है। यहां केवल नियत सदस्य ही वास्तविक संदेश के बारे में जानता है। व्हाट्सएप की स्थापना समाप्त होने के बाद, सार्वजनिक कुंजी सर्वर के साथ पंजीकृत होती है और फिर संदेश प्रेषित होते हैं।

क्रिप्टोग्राफी का अगला वास्तविक समय डिजिटल हस्ताक्षर है। इस स्थिति में कि जब दो ग्राहक व्यापार लेनदेन के लिए दस्तावेजों पर हस्ताक्षर करने के लिए आवश्यक होते हैं। लेकिन जब दो ग्राहक कभी एक-दूसरे के पास नहीं आते हैं तो वे एक-दूसरे पर विश्वास नहीं कर सकते हैं। फिर डिजिटल हस्ताक्षर में एन्क्रिप्शन बढ़ाया प्रमाणीकरण और सुरक्षा सुनिश्चित करता है।

जैसे-जैसे साइबर हमले लगातार बढ़ रहे हैं, सुरक्षा को और अधिक आवश्यक बनाने की जरूरत है और इस तरह क्रिप्टोग्राफी के तरीके भी अधिक प्रमुख हो गए हैं। इन क्रिप्टोग्राफिक एल्गोरिदम न केवल हैकिंग गतिविधियों को कम करने दें, बल्कि इन गतिविधियों के उभरने की कोई गुंजाइश नहीं है। क्रिप्टोग्राफ़िक परिदृश्यों में उपलब्ध अन्य उपकरण और प्रौद्योगिकियाँ क्या हैं, इसका विचार प्राप्त करें?

![4 सरल ताली स्विच सर्किट [परीक्षण]](https://electronics.jf-parede.pt/img/4017-ic-circuits/21/4-simple-clap-switch-circuits.png)