दिन-ब-दिन साइबर हमले और खतरे बढ़ रहे हैं, इसलिए हमलावर कंप्यूटर सिस्टम को हैक करने के लिए अधिक परिष्कृत तरीकों का इस्तेमाल कर रहे हैं। डिजिटल हमलों से कंप्यूटर, नेटवर्क, सर्वर, इलेक्ट्रॉनिक सिस्टम, मोबाइल डिवाइस, प्रोग्राम और इलेक्ट्रॉनिक सिस्टम की सुरक्षा के लिए साइबर सुरक्षा एक बहुत ही उपयोगी सुरक्षा प्रणाली है। आम तौर पर, साइबर हमलों का उद्देश्य ऑपरेटरों से पैसे वसूल कर या सामान्य व्यावसायिक प्रक्रियाओं को बाधित करके संवेदनशील डेटा तक पहुंचना, नष्ट करना या बदलना होता है। साइबर सुरक्षा मुख्य रूप से कंप्यूटर सिस्टम को अनधिकृत पहुंच से बचाने का लक्ष्य रखती है। साइबर हमलों से बचाने के लिए कई साइबर सुरक्षा युक्तियाँ हैं जैसे कि अपडेट करने की आवश्यकता ऑपरेटिंग सिस्टम , एंटीवायरस सॉफ़्टवेयर का उपयोग करना, मजबूत पासवर्ड का उपयोग करना, अनधिकृत लिंक या ईमेल न खोलना और सार्वजनिक स्थानों पर असुरक्षित वाई-फ़ाई नेटवर्क का उपयोग करने से बचना।

यह लेख की एक सूची प्रदान करता है साइबर सुरक्षा संगोष्ठी विषय इंजीनियरिंग छात्रों के लिए।

इंजीनियरिंग छात्रों के लिए साइबर सुरक्षा संगोष्ठी विषय

इंजीनियरिंग छात्रों के लिए साइबर सुरक्षा संगोष्ठी विषयों की सूची नीचे चर्चा की गई है।

फ़िशिंग हमले

फ़िशिंग हमला एक सामान्य साइबर हमला है जो कपटपूर्ण संचार भेजता है जो एक विश्वसनीय स्रोत से आता हुआ प्रतीत होता है। आम तौर पर, यह संचार ई-मेल के माध्यम से किया जा सकता है। फ़िशिंग हमले का मुख्य उद्देश्य पीड़ित के कंप्यूटर पर लॉगिन विवरण, क्रेडिट कार्ड विवरण, बैंक खाता विवरण या मैलवेयर इंस्टॉल करने जैसे उपयोग या बिक्री के लिए डेटा चोरी करना है। फ़िशिंग हमले विभिन्न प्रकार के होते हैं जैसे ई-मेल, स्पीयर, व्हेलिंग, स्मैशिंग और एंगलर।

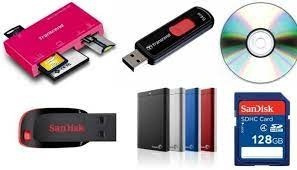

हटाने योग्य मीडिया

रिमूवेबल मीडिया एक सुरक्षा जागरूकता विषय है जिसका विभिन्न कंपनियों द्वारा दैनिक उपयोग किया जाता है। यह पोर्टेबल स्टोरेज माध्यम है जो उपयोगकर्ताओं को डिवाइस में डेटा कॉपी करने और फिर डिवाइस से डेटा निकालने की अनुमति देता है। हटाने योग्य मीडिया को पीसी से चलते समय आसानी से हटाया जा सकता है। इसके इस्तेमाल से एक पीसी से दूसरे पीसी में डाटा भेजना आसान हो जाता है। एसडी कार्ड, यूएसबी ड्राइव, सीडी, ब्लू-रे डिस्क, डीवीडी, चुंबकीय टेप और फ्लॉपी डिस्क जैसे विभिन्न प्रकार के रिमूवेबल मीडिया हैं।

पासवर्ड आधारित प्रमाणीकरण

पासवर्ड-आधारित प्रमाणीकरण विभिन्न कंपनियों में उपयोग की जाने वाली एक बहुत ही सरल साइबर सुरक्षा अवधारणा है। आपके खातों में प्रवेश का अधिकार प्राप्त करने के लिए आमतौर पर उपयोग किए जाने वाले गुप्त शब्दों का अनाधिकृत व्यक्तियों द्वारा आसानी से अनुमान लगाया जाएगा। साइबर अपराधियों के लिए, कर्मचारियों के सरल या पहचानने योग्य पासवर्ड पैटर्न का उपयोग करके खातों तक पहुंचना बहुत आसान है। जब यह डेटा चोरी हो जाता है तो राजस्व प्राप्त करने के लिए इसे बेचा या सार्वजनिक किया जा सकता है। इसलिए, यादृच्छिक पासवर्ड कार्यान्वयन साइबर अपराधियों के लिए विभिन्न खातों तक पहुंच प्राप्त करना अधिक कठिन बना सकता है। इसके अलावा, दो-कारक प्रमाणीकरण सुरक्षा की अतिरिक्त परतें भी प्रदान कर सकता है जो खाते की अखंडता की रक्षा करता है।

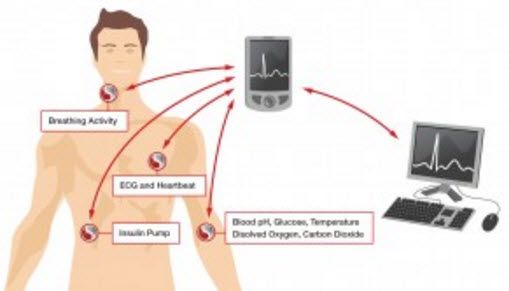

मोबाइल डिवाइस सुरक्षा

मोबाइल डिवाइस सुरक्षा मोबाइल में संग्रहीत संवेदनशील डेटा को सुरक्षित रखने में मदद करती है और पोर्टेबल उपकरणों जैसे लैपटॉप, टैबलेट और पहनने योग्य के माध्यम से प्रेषित होती है। मोबाइल उपकरणों के लिए संभावित खतरों में मुख्य रूप से फ़िशिंग स्कैम, दुर्भावनापूर्ण मोबाइल ऐप, स्पाईवेयर, असुरक्षित वाई-फाई नेटवर्क और डेटा लीकेज शामिल हैं। सुरक्षा उल्लंघन से बचने के लिए, प्रत्येक कंपनी को जोखिम कम करने के लिए निवारक और स्पष्ट कदम उठाने चाहिए। मोबाइल डिवाइस सुरक्षा के लाभों में मुख्य रूप से सुरक्षा नीति प्रवर्तन, एप्लिकेशन नियंत्रण, डेटा का बैकअप, स्वचालित डिवाइस का पंजीकरण, डिवाइस अपडेट नियंत्रण आदि शामिल हैं।

दूर से काम करना

रिमोट वर्किंग संगठनों के लिए बहुत मददगार है क्योंकि यह उत्पादकता, बेहतर कार्य-जीवन संतुलन और लचीलेपन को बढ़ाता है लेकिन यह साइबर सुरक्षा समस्याओं को भी बढ़ाता है। इसलिए, लैपटॉप, कंप्यूटर और स्मार्टफोन जैसे काम के उद्देश्यों के लिए उपयोग किए जाने वाले उपकरणों को एंटी-वायरस सॉफ़्टवेयर स्थापित करने के बाद लॉक रहना चाहिए।

ऐसी कई कंपनियां तेजी से दूरस्थ कर्मचारियों की भर्ती कर रही हैं, जिन्होंने घरेलू जीवन शैली से काम करने के लिए अनुकूलित किया है, लेकिन उन्हें साइबर सुरक्षा से कैसे बचा जाए, इसे समझने के साथ-साथ प्रबंधन के लिए प्रशिक्षण प्राप्त करने की आवश्यकता है क्योंकि कर्मचारी कभी-कभी मुख्य रूप से व्यक्तिगत नेटवर्क, नए ऑनलाइन टूल, व्यक्तिगत उपकरणों पर निर्भर होते हैं। ऑनलाइन सेवाएं, आदि। इसलिए वे महामारी के दौरान कुछ मुद्दों का अनुभव कर सकते हैं। इसलिए, अपनी सुरक्षा प्रक्रियाओं की जांच करने और यह सत्यापित करने के लिए कुछ समय लेना महत्वपूर्ण है कि क्या सब कुछ काम कर रहा है और सुरक्षित है।

सार्वजनिक वाई-फाई

जनता का उपयोग करना Wifi जब आप यात्रा कर रहे हों या सार्वजनिक स्थानों पर काम कर रहे हों, ऑनलाइन खातों तक पहुंच बना रहे हों और आपातकालीन ईमेल की जांच कर रहे हों तो इसका उपयोग करना बहुत सुविधाजनक है। हालांकि ये सार्वजनिक नेटवर्क साइबर हमले का कारण बन सकते हैं। सार्वजनिक वाई-फाई के कई जोखिम हैं जैसे मैलवेयर वितरण, दुर्भावनापूर्ण हॉटस्पॉट, मैन-इन-द-मिडिल अटैक, स्नूपिंग और वाई-फाई की स्नीफिंग, और अनएन्क्रिप्टेड नेटवर्क।

सार्वजनिक नेटवर्क का बहुत सुरक्षित उपयोग करने के लिए, इनका पालन करना होगा; संवेदनशील डेटा तक पहुँचने से बचने का प्रयास करें, एक वीपीएन का उपयोग करें, HTTPS वेबसाइटों से चिपके रहें, ब्राउज़रों के विस्तार का उपयोग करें, और कनेक्शन सेटिंग्स जिन्हें समायोजित करने की आवश्यकता है, फ़ाइलों को साझा करना बंद करें, गोपनीयता स्क्रीन का उपयोग करें, दो-कारक प्रमाणीकरण का उपयोग करें, एंटीवायरस स्थापित करें और ठीक से लॉगआउट करें।

बादल सुरक्षा

व्यापार सुरक्षा के लिए आंतरिक और बाहरी खतरों को संबोधित करने के लिए डिज़ाइन की गई प्रक्रियाओं और प्रौद्योगिकी का संग्रह क्लाउड सुरक्षा के रूप में जाना जाता है। यह सुरक्षा विभिन्न संगठनों में आवश्यक है क्योंकि वे क्लाउड-आधारित उपकरणों और सेवाओं को एकीकृत करते हैं और वे अपने बुनियादी ढांचे के हिस्से के रूप में अपनी डिजिटल परिवर्तन रणनीति की ओर बढ़ते हैं।

एंटरप्राइज सेटिंग्स में क्लाउड माइग्रेशन और डिजिटल ट्रांसफॉर्मेशन जैसे शब्दों का अक्सर उपयोग किया जाता है। जैसे-जैसे उद्यम इन विचारों को धारण करते हैं और अपने परिचालन दृष्टिकोण को अनुकूलित करने के लिए आगे बढ़ते हैं, उत्पादकता और सुरक्षा के स्तरों को संतुलित करने के बाद नई चुनौतियाँ उत्पन्न होती हैं। इसलिए, क्लाउड सुरक्षा उन नीतियों, तकनीकों, सेवाओं, नियंत्रणों को संदर्भित करती है जो क्लाउड डेटा, बुनियादी ढांचे और अनुप्रयोगों को खतरों से बचाते हैं। क्लाउड सुरक्षा मुख्य रूप से डेटा सर्वर, भौतिक नेटवर्क, डेटा स्टोरेज, OS, कंप्यूटर वर्चुअलाइजेशन फ्रेमवर्क, मिडलवेयर, रनटाइम वातावरण आदि की सुरक्षा के लिए डिज़ाइन की गई है।

सामाजिक मीडिया

जैसा कि सोशल मीडिया कई लाभों के साथ छलांग और सीमा से विकसित हुआ है, लेकिन यह कई हैकरों द्वारा कई साइबर सुरक्षा मुद्दों का सामना कर रहा है। क्योंकि, रोजाना हम अपने सोशल मीडिया अकाउंट पर कई चीजें पोस्ट करते हैं जैसे इमेज, प्रमोशन, इवेंट, काम आदि। इसलिए इन सभी को शेयर करने से प्राइवेसी भंग हो सकती है। जुड़े कुछ मुद्दे हैं; डेटा की गोपनीयता, डेटा खनन, वायरस और मैलवेयर के हमले, कानूनी मुद्दे, और बहुत कुछ।

इन सभी मुद्दों पर काबू पाने के लिए, हमें इन समाधानों का पालन करने की आवश्यकता है जैसे कि मजबूत पासवर्ड बनाने की आवश्यकता है, सुनिश्चित करें कि पासवर्ड छोटे, बड़े अक्षरों, विशेष वर्णों और संख्याओं के साथ कठिन हैं, व्यक्तिगत डेटा जैसे फ़ोन नंबर, जन्म तिथि, नाम, सामाजिक साझा करने से बचें सुरक्षा विवरण, फोटो, विभिन्न सोशल मीडिया प्लेटफॉर्म द्वारा दिए गए सुरक्षा और गोपनीयता विकल्पों का उपयोग करें, अधिकृत वाई-फाई कनेक्शन का ही उपयोग करें, ओएस अपडेट करें, एंटीवायरस का उपयोग करें, हमें केवल परिचित लोगों से मित्र अनुरोध स्वीकार करना चाहिए।

साइबर सुरक्षा में एआई का भविष्य

साइबर सुरक्षा के भीतर आर्टिफिशियल इंटेलिजेंस संगठनों को डेटा गोपनीयता बनाए रखने के लिए निगरानी, रिपोर्टिंग, पता लगाने और साइबर खतरों का मुकाबला करने में मदद करता है। व्यक्तियों के बीच बढ़ती जागरूकता, सूचना प्रौद्योगिकी में प्रगति, खुफिया उन्नयन, पुलिस कार्य समाधान और विभिन्न स्रोतों से एकत्रित जानकारी की बढ़ती मात्रा ने बेहतर और विश्वसनीय साइबर सुरक्षा समाधानों के उपयोग की मांग की है।

साइबर हमलों की गुणवत्ता और घटनाओं में वृद्धि एआई के साथ साइबर सिस्टम चला रही है। वैश्विक स्तर पर, बढ़ते साइबर हमले की घटनाओं ने संगठनों में अपने डेटा की सुरक्षा के लिए जागरूकता पैदा की है। इन साइबर अपराधियों के पीछे मुख्य कारण राजनीतिक प्रतिस्पर्धा, लाभ के लिए आगे बढ़ना और अन्य नामों को नुकसान पहुंचाना, अंतर्राष्ट्रीय डेटा चोरी आदि हैं।

साइबर सुरक्षा के लिए डाटा माइनिंग का दृष्टिकोण

हमारे दैनिक जीवन में, इंटरनेट और संचार प्रौद्योगिकियों का उपयोग एक प्रमुख भूमिका निभाता है। डेटा माइनिंग क्षमता का साइबर अपराधियों के साथ-साथ सुरक्षा विशेषज्ञों द्वारा भी लाभ उठाया जाता है। डेटा माइनिंग एप्लिकेशन का उपयोग विश्लेषण, प्रोग्राम व्यवहार, ब्राउज़िंग आदतों आदि द्वारा भविष्य के साइबर हमलों का पता लगाने के लिए किया जा सकता है। इंटरनेट उपयोगकर्ताओं की संख्या धीरे-धीरे बढ़ रही है इसलिए साइबर दुनिया में काम करते समय सुरक्षा की बड़ी चुनौतियां हैं।

मालवेयर, डिनायल ऑफ सर्विस, स्नीफिंग, स्पूफिंग और साइबरस्टॉकिंग प्रमुख साइबर खतरे हैं। डाटा माइनिंग तकनीकों को असामान्य प्रणाली गतिविधियों, और व्यवहार और हस्ताक्षर पैटर्न की निगरानी करके खतरे का पता लगाने के लिए एक बुद्धिमान दृष्टिकोण प्रदान किया जाता है। यह पत्र मैलवेयर के लिए एक विशेष दृष्टिकोण के साथ खतरे के विश्लेषण और पहचान के लिए डेटा खनन अनुप्रयोगों पर प्रकाश डालता है और उच्च सटीकता और कम समय के साथ सेवा हमले का पता लगाने से इनकार करता है।

रैंसमवेयर

रैंसमवेयर जैसे सबसे खतरनाक दुर्भावनापूर्ण सॉफ़्टवेयर का उपयोग अक्सर साइबर अपराधियों द्वारा किसी संगठन के डेटा को एन्क्रिप्ट करने के लिए किया जाता है ताकि डिक्रिप्शन कुंजी प्राप्त करने के लिए संगठन से धन की मांग की जा सके। यह मैलवेयर सॉफ़्टवेयर उपयोगकर्ताओं को केवल सिस्टम की स्क्रीन को लॉक करके या उपयोगकर्ताओं की फ़ाइलों को तब तक लॉक करके उनके सिस्टम तक पहुँचने से रोकता है जब तक कि पैसे का भुगतान नहीं किया जाता है। वर्तमान में, रैंसमवेयर परिवारों को विभिन्न प्रकारों में वर्गीकृत किया गया है जैसे क्रिप्टो-रैंसमवेयर, संक्रमित सिस्टम पर कुछ प्रकार की फ़ाइल एन्क्रिप्ट, और उपभोक्ताओं को विशेष ऑनलाइन भुगतान तकनीकों का उपयोग करके पैसे का भुगतान करने के लिए मजबूर करना।

छोटे व्यवसायों के लिए साइबर सुरक्षा

छोटे व्यवसायों में, नए बाजारों तक पहुँचने के लिए दो शक्तिशाली कारक ब्रॉडबैंड और सूचना प्रौद्योगिकी हैं, जिससे उत्पादकता और दक्षता में वृद्धि होती है। लेकिन कम सक्षम सुरक्षा तंत्र, बैकअप डेटा और सुरक्षा ज्ञान की कमी के कारण साइबर अपराधी अक्सर छोटे व्यवसायों पर ध्यान केंद्रित करते हैं। इसलिए प्रत्येक छोटे व्यवसाय को अपने व्यवसाय, ग्राहकों और डेटा को बढ़ते साइबर सुरक्षा खतरों से बचाने के लिए साइबर सुरक्षा नीति की आवश्यकता होती है।

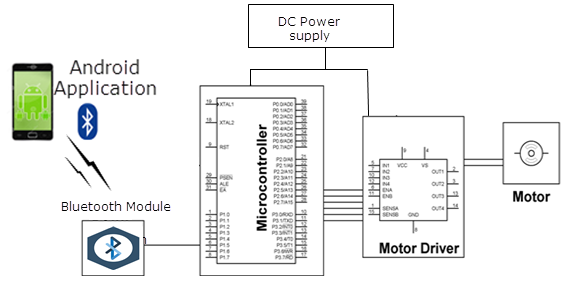

आईओटी के साथ साइबर सुरक्षा

IoT- आधारित साइबर सुरक्षा एक ऐसी तकनीक है जिसका उपयोग इंटरनेट ऑफ थिंग्स के भीतर जुड़े उपकरणों और नेटवर्क की सुरक्षा के लिए किया जाता है, इसलिए इंटरनेट ऑफ थिंग्स में कंप्यूटिंग डिवाइस, डिजिटल और मैकेनिकल मशीनरी, जानवर, आइटम आदि को जोड़ना शामिल है। प्रत्येक वस्तु को एक विशिष्ट पहचानकर्ता के साथ निर्दिष्ट किया जाता है और एक नेटवर्क में अलग से डेटा स्थानांतरित करने की क्षमता। इंटरनेट से कनेक्ट करने के लिए विभिन्न उपकरणों को अनुमति देने से साइबर हमलों की तरह प्रभावी ढंग से सुरक्षित नहीं होने पर उन्हें कई मुख्य जोखिमों का सामना करना पड़ता है।

नैतिक हैकिंग

एथिकल हैकिंग एक कंप्यूटर सिस्टम, डेटा, एप्लिकेशन या संगठन के बुनियादी ढांचे तक अवैध पहुंच प्राप्त करने का एक अधिकृत प्रयास है। यह हैकिंग केवल सिस्टम की जांच करने के लिए लक्षित है अन्यथा नेटवर्क जिसे दुर्भावनापूर्ण हैकर्स नष्ट या शोषण कर सकते हैं। कंपनी सिस्टम के बचाव का परीक्षण करने के लिए विभिन्न गतिविधियों को करने के लिए साइबर सुरक्षा इंजीनियरों को काम पर रखती है। वे नेटवर्क या सिस्टम की सुरक्षा को मजबूत करने के तरीकों को समझने के लिए डेटा इकट्ठा करते हैं और उसकी जांच करते हैं।

साइबर अपराध और कानून प्रवर्तन

साइबर अपराध की संख्या दुनिया भर में बढ़ रही है, इसलिए साइबर हमले के शिकार लोगों और व्यवसायों को न्याय उपनियम देना बहुत कठिन हो गया है। इसलिए, प्रत्येक देश में एक सतर्क साइबर अपराध के लिए एक विभाग है जो देश के अंदर और बाहर दोनों हमलों के लिए साइबर सुरक्षा के मामलों का अवलोकन करता है।

क्रिप्टोग्राफी

डेटा को एन्क्रिप्ट करने और उसके बाद डिक्रिप्ट करने की प्रक्रिया को क्रिप्टोग्राफी के रूप में जाना जाता है। इसलिए, यह सबसे महत्वपूर्ण साइबर सुरक्षा डोमेन है। यह आपके डेटा को सुरक्षित रखने में बहुत मददगार है और साइबर अपराधियों को बीच में आपके डेटा का उपयोग करने से रोकता है। भले ही अपराधी को जानकारी मिल जाए, लेकिन एन्क्रिप्शन के कारण उसे कोई डेटा नहीं मिलेगा। तो अपराधी को डिक्रिप्शन कुंजी की आवश्यकता होती है। साइबर सुरक्षा विशेषज्ञ सिफर, एल्गोरिदम और अन्य सुरक्षा उपायों को डिजाइन करने के लिए क्रिप्टोग्राफी का उपयोग करते हैं जो ग्राहक डेटा और कंपनियों को संहिताबद्ध और बचाव करते हैं। कृपया इस लिंक को देखें: क्रिप्टोग्राफी क्या है: प्रकार, उपकरण और इसके एल्गोरिदम .

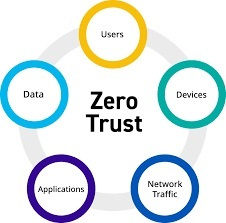

जीरो ट्रस्ट आर्किटेक्चर

जीरो ट्रस्ट आर्किटेक्चर (जेडटीए) एक सुरक्षा मॉडल है जो सही प्रमाणीकरण के बिना किसी भी उपयोगकर्ता और डिवाइस को अनुमति नहीं देता है। इस प्रकार, यह एक बहुत ही सुरक्षित नेटवर्क है, इसलिए दुर्भावनापूर्ण हमलों की अनुमति नहीं देता है। ZTA साइबर सुरक्षा के लिए एक रणनीतिक दृष्टिकोण है जो एक संगठन को निहित विश्वास को कम करके और डिजिटल इंटरैक्शन के प्रत्येक चरण को लगातार मान्य करके बचाता है। यहाँ निहित विश्वास का अर्थ है, एक बार नेटवर्क पर मौजूद उपयोगकर्ता जैसे कि खतरे वाले अभिनेताओं के साथ-साथ दुर्भावनापूर्ण अंदरूनी सूत्र बाद में स्थानांतरित करने के लिए स्वतंत्र होते हैं और संवेदनशील सुरक्षा नियंत्रण की कमी के कारण संवेदनशील डेटा की अनुमति देते हैं।

साइबर बीमा

साइबर बीमा एक प्रकार का बीमा है जिसका बीमा व्यवसायों को साइबर हमलों से और आमतौर पर आईटी अवसंरचना और गतिविधियों से संबंधित जोखिमों से बचाने के लिए किया जा सकता है। वर्तमान में, साइबर हमले नियंत्रण से बाहर हैं और उनके जोखिमों से संभावित नुकसान हो सकता है। साइबर-बीमा पॉलिसी का कवरेज डेटा विनाश, हैकिंग, चोरी, जबरन वसूली, सेवा हमलों की अस्वीकृति, डेटा की रक्षा करने में विफलता आदि जैसे विभिन्न नुकसानों से प्रथम-पक्ष कवरेज प्रदान करता है।

साइबर बीमा कवरेज दो प्रकार के प्रथम-पक्ष कवरेज और तृतीय-पक्ष देयता कवरेज में उपलब्ध है। आप खरीदने के लिए या तो एकल या दोनों प्रकार का चयन कर सकते हैं। प्रथम-पक्ष बीमा कवरेज केवल आपके संगठन की रक्षा करता है जब आप डेटा उल्लंघन से व्यय करते हैं या एक बार आपके संगठन को हैक कर लिया जाता है, जबकि तृतीय-पक्ष बीमा कवरेज केवल ग्राहक, भागीदार, विक्रेता द्वारा डेटा उल्लंघन की अनुमति देने के लिए आपका उपयोग करने के बाद सुरक्षा प्रदान करता है।

कुछ और साइबर सुरक्षा संगोष्ठी विषय

कुछ और साइबर सुरक्षा संगोष्ठी विषयों की सूची नीचे सूचीबद्ध है।

- निर्देश पहचान तंत्र।

- नेटवर्क सुरक्षा।

- साइबर अपराध।

- गोपनीयता-जागरूक मशीन लर्निंग।

- साइबर थ्रेट इंटेलिजेंस।

- वितरित प्रणालियों के भीतर डेटा और गोपनीयता की सुरक्षा।

- मिशन-महत्वपूर्ण और समय के प्रति संवेदनशील नेटवर्क।

- वितरित जटिल घटना का प्रसंस्करण।

- आक्रमण पथ की पहचान।

- एसडीएन सुरक्षा।

- मूविंग टारगेट डिफेंस या एमटीडी।

- वितरित और सहयोगात्मक फ़ायरवॉल।

- बिटकॉइन के जरिए मनी लॉन्ड्रिंग।

- धमकी खुफिया।

- एसडीएन या एनएफवी सुरक्षा।

- क्रिटिकल इन्फ्रास्ट्रक्चर एंड इंडस्ट्री 4.0 सुरक्षा।

- लिंक लेयर की सुरक्षा। स्मार्ट शहरों के भीतर सुरक्षित संवेदन।

- वितरित विश्लेषिकी और डेटा अखंडता।

- वितरित वातावरण के भीतर अभिगम नियंत्रण।

- प्रतिष्ठा और नेटवर्क के भीतर विश्वास।

- गुपचुप हमलावरों का पता लगाना।

- घुसपैठ का पता लगाने के लिए होस्ट और नेटवर्क डेटा सहसंबंध।

- हमले के परिदृश्य का पता लगाना।

- वितरित सिस्टम के भीतर डेटा की गुणवत्ता।

- सामग्री-केंद्रित नेटवर्किंग और नामित डेटा नेटवर्किंग।

- DNEs (वितरित नेटवर्क वातावरण) के भीतर अभिगम नियंत्रण।

- सॉफ्टवेयर और नेटवर्क फंक्शन के वर्चुअलाइजेशन द्वारा परिभाषित नेटवर्किंग।

- वितरित प्रणालियों के भीतर इवेंट-ट्रिगर कंप्यूटिंग।

- एप्लाइड थ्रेट हंटिंग।

- बायेसियन नेटवर्क के माध्यम से गतिशील खतरे का आकलन।

- एसडीएन का विकेंद्रीकृत नियंत्रण विमान।

- नेटवर्क फंक्शन वर्चुअलाइजेशन सुरक्षा।

- लॉग फ़ाइलें विसंगति का पता लगाना।

- इन-व्हीकल घुसपैठ की जांच प्रणाली।

- सुरक्षा-महत्वपूर्ण IoT नेटवर्क के भीतर विफलता मॉडल।

- टीएसएन (टाइम सेंसिटिव नेटवर्क) के लिए फॉल्ट टॉलरेंस कॉन्सेप्ट।

- मेजबान गतिविधि में अंतर्दृष्टि के साथ सहायता करने वाला नेटवर्क घुसपैठ का पता लगाना।

मिस न करें - इंजीनियरिंग छात्रों के लिए साइबर सुरक्षा परियोजनाएं .

इस प्रकार, यह इंजीनियरिंग छात्रों के लिए साइबर सुरक्षा परियोजनाओं की सूची के बारे में है जो किसी विषय के चयन में बहुत सहायक हैं। साइबर सुरक्षा के अनुप्रयोग आपको नेटवर्क सुरक्षा के साथ-साथ क्लाउड सुरक्षा तकनीकों के प्रमाणीकरण को संभालने की अनुमति देता है। यहाँ आपके लिए एक प्रश्न है, सुरक्षा प्रणाली क्या है?